Android 4.2 Alpha Teardown, Part 2: Neue Sicherheitsfunktionen für Android

Android 4.1.2 hat erst frisch die Nexus-Geräte Nexus7, Galaxy Nexus und Nexus S erreicht, da kommt bereits das nächste größere Update für Android 4.1 Jelly Bean in den Fokus der Aufmerksamkeit. Vor einigen Tagen schon hatte AndroidPolice die ersten Leckerbissen des kommenden Android 4.2 veröffentlicht und nun gibt es das nächste Häppchen an neuen Funktionen.

In dem ersten Teil des großen Android 4.2 Alpha Teardown der Kollegen von AndroidPolice ging es hauptsächlich darum, dass Google mit aller Wahrscheinlichkeit nach die Pulldown-Leiste der Notification Bar um eine QuickSettings Funktion erweitern wird. Außerdem gibt es bereits die neue Gmail APK 4.2, welche unter anderem endlich Pinch-to-Zoom bereitstellt, um eMails vergrößern zu können per Fingergeste. Nur wird das bei Weitem nicht alles gewesen sein, was Google in dem künftigen Jelly-Bean-Update reinpacken wird. Google hat übrigens in der Zwischenzeit AndroidPolice dazu aufgefordert, den Download der Gmail 4.2 APK zu entfernen. Das Android 4.2 zudem ein Update des Jelly Bean Zweiges ist, erkennt man an der Kennung: Android 4.1.2 ist JellyBeanMR0 und der AndroidPolice vorliegende System Dump von Android 4.2 trägt den Zusatz JellyBeanMR1.

Sicherheit groß geschrieben

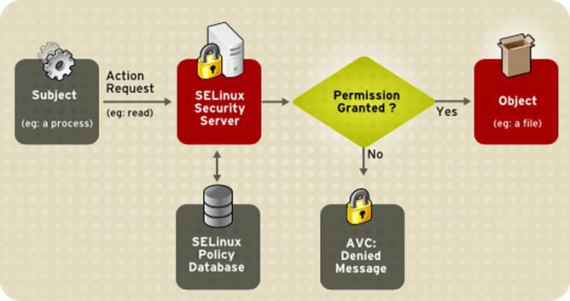

Mit Android 4.2 wird Google bzw. die Open Handset Alliance zudem deutlich im Bereich der Sicherheit schrauben, wie ebenfalls die Kollegen von AndroidPolice kürzlichst herausgefunden haben. Nicht nur der Google Play Store Client wird künftig mit einem rudimentären Malware-Scanner für APK Dateien ausgestattet werden, sondern Android selbst bekommt zusätzliche Sicherheitsfunktionen, welche von SELinux abgeschaut sind. Security-Enhanced Linux beschreibt einige Methoden und Vorgehensweisen, wie man das Open-Source-System gegen Malware besser schützen kann. Zum Beispiel, indem das klassische Modell des Root-User-Konzeptes durch administrative Richtlinien ersetzt wird. Was der Admin festgelegt hat, lässt sich nicht ändern oder umgehen. Die Hinweise dazu verbergen sich in der Settings.apk:

<string name="selinux_status">SELinux status</string> <string name="selinux_status_disabled">Disabled</string> <string name="selinux_status_permissive">Permissive</string> <string name="selinux_status_enforcing">Enforcing</string>

Die drei Zustände Aus, Aus mit Protokollierung und Ein dürften allerdings weniger vom Endbenutzer wahrgenommen werden. Vielmehr dürfte das ein weiterer Vorstoß für Android in den Geschäftsbereich werden, welcher die Verwaltung von Android-Smartphones und -Tablets der Administration erheblich erleichtern soll. Gerade Apple findet hier unerwartet hohen Anklang, was in erster Linie auf das Tool Mobile Device Management zurückzuführen ist. Damit lassen sich Richtlinien für alle iOS-Geräte im Unternehmensnetzwerk einrichten, um bestimmte Funktionen einzuschränken oder ganz zu verbieten. Gerade sowas fehlt Android im großen Stile bisher.

Eine Leitung nach Drinnen

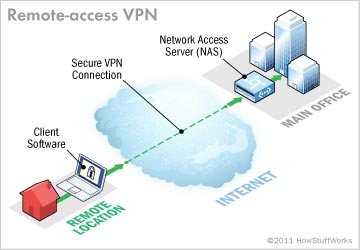

Seit beginn versteht sich Android auf das VPN-Protokoll, was eine wirklich praktische Sache sein kann. Mit einem Virtual Private Network kann eine gesicherte und verschlüsselte Verbindung aufgebaut werden, was vor allem Unternehmen wegen der Sicherheit vor Fremdzugriff anspricht. Aber nicht nur für den gesicherten Zugriff auf das Unternehmensnetzwerk ist VPN praktisch, auch für das Umgehen von Ländersperren kann ein VPN hilfreich sein. Über derartige VPN-Tunnel können dann hierzulande Dienste wie Pandora, Hulu oder Google Music genutzt werden.

In Android 4.2 erweitert deshalb Google die VPN-Funktionalitäten um das sogenannte Always-On-VPN, womit das nervige anmelden im VPN-Netzwerk des Unternehmens quasi entfällt. Denn wenn einmal die VPN-Verbindung erfolgreich eingerichtet wurde, verbindet sich das Android-Gerät automatisch mit diesem VPN-Netzwerk. Dabei ist es egal ob das Gerät neu gestartet wurde oder einfach nur die Datenverbindung verloren hatte. Dieses neue Feature ist ebenfalls bereits in einer XML-Datei vorhanden:

<string name="vpn_menu_lockdown">Always-on VPN</string> <string name="vpn_lockdown_summary">Select a VPN profile to always remain connected to. Network traffic will only be allowed when connected to this VPN.</string> <string name="vpn_lockdown_none">None</string> <string name="vpn_lockdown_config_error">Always-on VPN requires an IP address for both server and

Doppelter Boden bei Premium SMS

Erfreulicherweise schiebt Google künftig einer gewissen Klasse Malware einen Riegel vor. Denn ein beliebtes Mittel zum Abzocken von App-Nutzern ist das versenden teurer Premium SMS, welche bis zu mehrere Euro für eine einzelne SMS kosten können. Damit Android-Nutzer künftig besser geschützt sind vor dem Missbrauch dieser Methode, erscheint eine Abfrage die der Benutzer aktiv bestätigen muss. Will eine App also eine SMS an eine der üblichen Premium Nummern verschicken, kann der Benutzer zwischen Senden, Nicht senden und App an Google melden wählen können. Hinweise darauf haben sich ebenfalls in der Settings.apk versteckt:

<string name="sms_short_code_confirm_title">Send SMS to short code?</string> <string name="sms_premium_short_code_confirm_title">Send premium SMS?</string> <string name="sms_short_code_confirm_message"><b>%1$s</b> would like to send a text message to <b>%2$s</b>, which appears to be an SMS short code.<p>Sending text messages to some short codes may cause your mobile account to be billed for premium services.<p>Do you want to allow this app to send the message?</string> <string name="sms_premium_short_code_confirm_message"><b>%1$s</b> would like to send a text message to <b>%2$s</b>, which is a premium SMS short code.<p><b>Sending a message to this destination will cause your mobile account to be billed for premium services.</b><p>Do you want to allow this app to send the message?</string> <string name="sms_short_code_confirm_allow">Send message</string> <string name="sms_short_code_confirm_deny">"Don't send"</string> <string name="sms_short_code_confirm_report">Report malicious app</string>

Wie man sehen kann, nimmt Google das Thema Sicherheit also auch weiterhin sehr ernst und implementiert einige notwendige Maßnahmen. Allerdings hat die Konkurrenz wie Apple dennoch die Nase vorn, was die Sicherheit betrifft, beispielsweise durch Methoden wie dem Code Signing von Apps, um Angriffe per Buffer Oerflow besser zu verhindern. Wir dürfen auf jedenfall gespannt sein, was die Kollegen von AndroidPolice sonst noch für Neuerungen ans Tageslicht zerren werden. Als nächstes scheint jedenfalls die neue Gallerie-App dran zu sein.